Normalmente la mayoría de las vulnerabilidades son algo complicadas de explotar, sin embargo, un nuevo fallo de seguridad, que se acaba de dar a conocer, puede permitir a cualquiera hacerse con la contraseña de un sistema Windows fácilmente a través de la red local y, además, sin necesidad de interacción del usuario.

Con los parches de octubre, Microsoft solucionó “en secreto” una vulnerabilidad en el protocolo de autenticación Windows NT LAN Manager, conocido como NTLM (ADV170014). La vulnerabilidad en cuestión permitía a un atacante hacerse fácilmente con los hashes de las contraseñas de los usuarios sin necesidad de que el usuario haga nada.

Para poder explotar este fallo de seguridad, lo único necesario es que el atacante consiga copiar un archivo SCF (Shell Command File) malicioso dentro de una carpeta de acceso público de Windows dentro de una red local. Una vez que el archivo está dentro de esta carpeta, debido a un error misterioso que no han sido capaz de explicar desde Microsoft, el archivo se ejecuta automáticamente y, debido a su naturaleza del archivo, recopila el hash de la contraseña y lo envía a un servidor remoto controlado por piratas informáticos, hash que se puede romper fácilmente utilizando distintas herramientas disponibles para este fin.

El funcionamiento del hackeo no se explica ni por el propio Juan Diego, un investigador colombiano que informó del fallo el pasado mes de abril a Microsoft. El .SCF usado hace referencia a un formato de archivo que permite ejecutar un limitado número de comandos en el explorador de archivos, como el clásico Mostrar escritorio de Windows, que se hace a través de uno de estos archivos.

Windows 10 y Server 2016 están protegidos. Las demás versiones de Windows no.

Como hemos dicho, Microsoft solucionó este fallo de seguridad con los últimos parches publicados hace unas semanas. Sin embargo, no todas las versiones de Windows han recibido esta corrección, sino que solo la han corregido Windows 10 y Server 2016.

Esto se debe a que los cambios del registro necesarios para solucionar este problema de seguridad no son compatibles con el Firewall de Windows de las versiones anteriores de este sistema operativo y, por lo tanto, no se puede implementar.

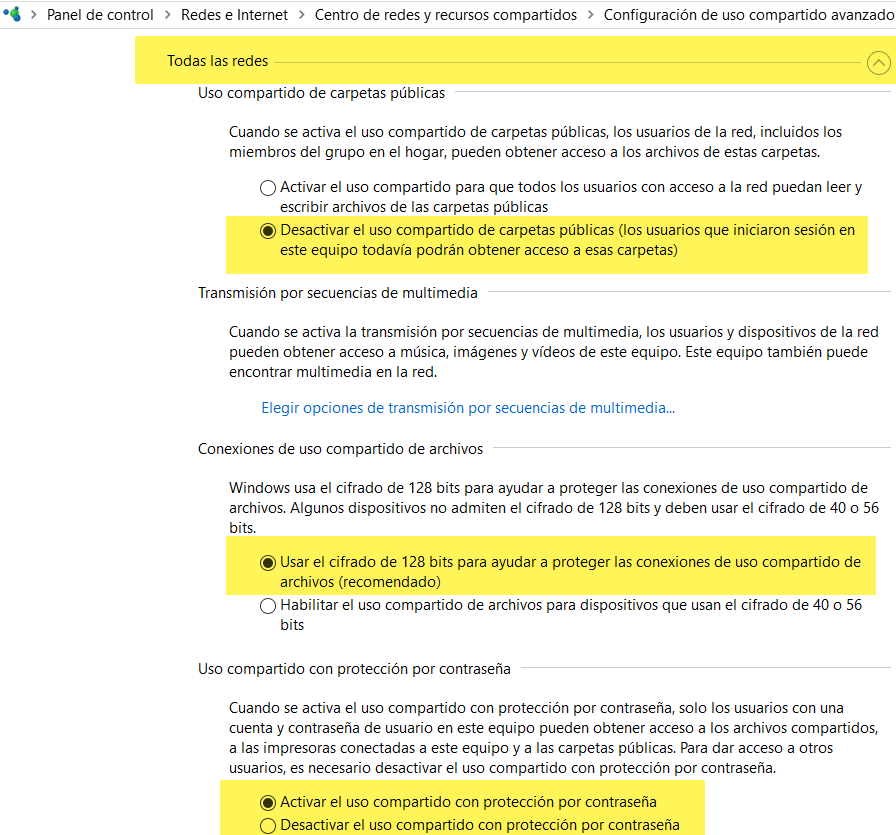

Por suerte, aunque no recibamos el parche de seguridad, es relativamente sencillo protegernos de esta vulnerabilidad simplemente comprobando que tenemos activada la opción de proteger con contraseña las carpetas compartidas en la red de Windows.

Este tipo de ataques es antiguo y hace unos meses los archivos SCF también se utilizaron en combinación de con Samba y Chrome para robar credenciales de usuarios. Además se han publicado otros ataques Pass-the-Hash relacionados en 2016 and 2015.

Cómo protegerse de esta vulnerabilidad

Por defecto, Windows tiene activada la opción de proteger las carpetas compartidas con contraseña, por lo que, en un principio, si no hemos cambiado esta opción, no tenemos de qué preocuparnos.

Para comprobar esta opción, simplemente debemos ir a las opciones de configuración de uso compartido avanzado y asegurarnos de que la opción de “uso compartido con protección por contraseña” está activada.

De esta manera, aunque nuestro Windows no reciba un parche, estaremos protegidos de este fallo de seguridad, ya que nadie podría copiar y ejecutar un script malicioso en una carpeta compartida si no conoce la contraseña.