El mes pasado hablamos de una recopilación de más de 560 millones de correos y contraseñas procedentes de ataques a servicios como Spotify, Dropbox o Adobe, y hoy tenemos que hablar de otra. Concretamente de una colección con 1.400 millones de correos y contraseñas descubierta por la compañía 4iQ.

Ahora mismo es la base de datos más grande

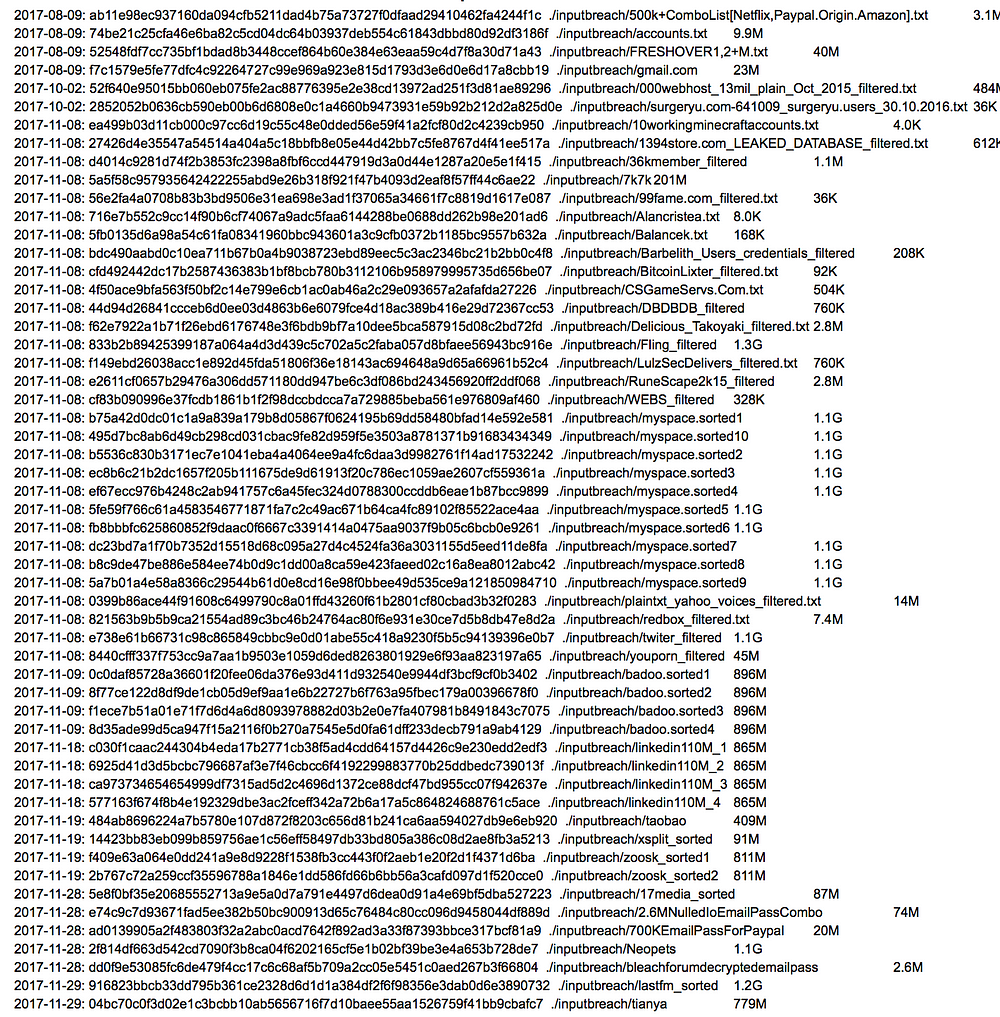

Según Julio Casal, fundador y CTO de la compañía, quien ha difundido el hallazgo mediante una publicación, estamos frente a “la base de datos agregada más grande encontrada en la deep weeb hasta la fecha”. Sería casi dos veces mayor que la exposición de credenciales más grande hasta el momento, la de la base de datos conocida como Exploit.in, que expone 797 millones de registros. Este volcado agrega 252 fugas conocidas previamente, como las de LinkedIn, sitios de Bitcoin y Pastebin y muchos otros.

Según análisis realizados por 4iQ y The Hacker News, en esta masiva recopilación se incluirían los datos de la mencionada Exploit.in, otra base de datos menos conocida llamada Anti Public, así como otras credenciales en texto plano filtradas de Bitcoin, Pastebin, LinkedIn, MySpace, Netflix, YouPorn, Last.FM, Zoosk, Badoo, RedBox, juegos como Minecraft y Runescape. Suma 385 millones pares de credenciales, 318 millones de usuarios únicos y 147 millones de contraseñas.

Esta base de datos recoge credenciales que ya se conocían y otras que no habían sido descifradas

Esos 1.400 millones de nombres de usuario, correo electrónico y combinaciones de contraseñas se muestran sin ningún tipo de codificación, afirma la compañía de seguridad y el medio especializado, y se clasifican en directorios de dos y tres niveles ordenándose alfabéticamente.

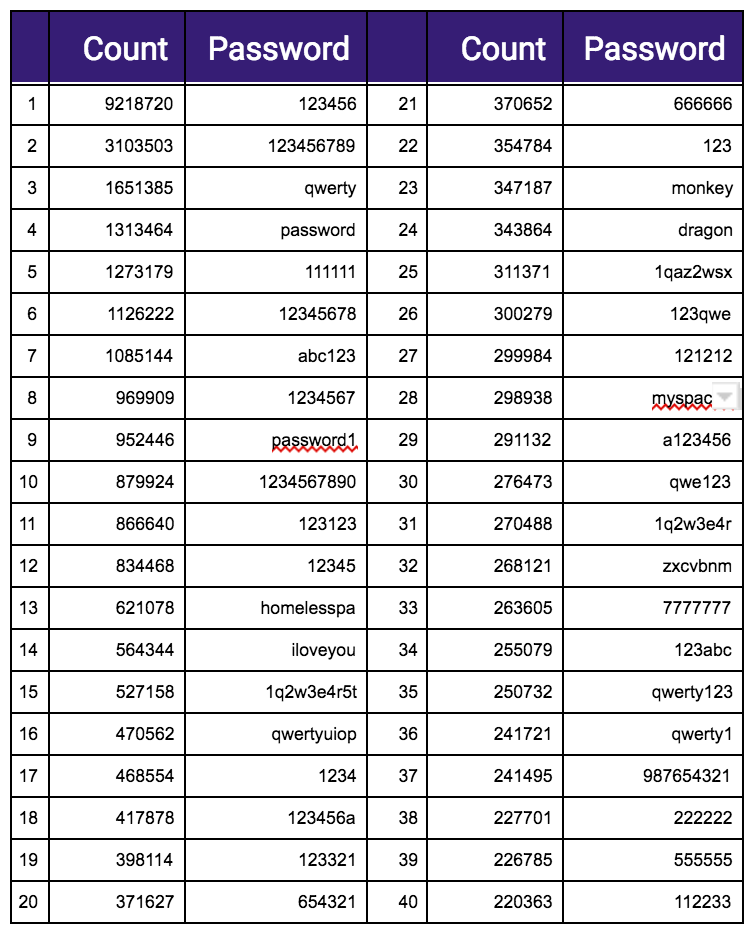

Las más comunes, las de siempre

El archivo alcanza un peso de 41 GB y aunque no se conoce su autor sí indica carteras de Bitcoin y Dogecoin para realizar donaciones.

Cómo comprobar si estás afectado

Dado lo sencillo que resulta lidiar con esta base de datos, lo fácil que es realizar búsquedas rápidas y el hecho de que muchos usuarios continúan usando una única contraseña para todos sus servicios, sin cambiarla incluso después de sufrir brechas de seguridad en los servicios que usan, la automatización del secuestro de cuentas resulta más simple y el éxito puede ser mayor.