Vulnerabilidad crítica (9.8/10) en F5 (Parchea CVE-2022-1388 YA!)

F5 ha emitido una advertencia de seguridad sobre un vulnerabilidad que puede permitir a los atacantes no autenticados con acceso a la red para ejecutar comandos arbitrarios del sistema, realizar acciones de archivos y deshabilitar los servicios en Big-IP.

La vulnerabilidad, identificada como CVE-2022-1388, tiene una clasificación de gravedad CVSS V3 de 9.8, clasificada como crítica. Su explotación puede conducir a tomar completamente el sistema.

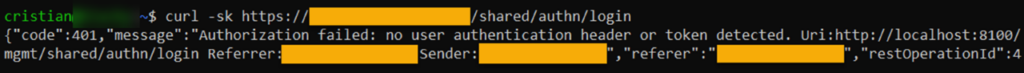

Según el aviso de seguridad de F5, el defecto se encuentra en el componente iControl REST y permite que un actor malicioso envíe solicitudes aún no reveladas para evitar la autenticación en Big-IP.

Debido a la gravedad de la vulnerabilidad y el despliegue generalizado de productos Big-IP en entornos críticos, CISA (Agencia de Seguridad de Ciberseguridad e Infraestructura) también ha emitido una alerta hoy.

La lista completa de los productos afectados se proporciona a continuación:

- BIG-IP versions 16.1.0 to 16.1.2

- BIG-IP versions 15.1.0 to 15.1.5

- BIG-IP versions 14.1.0 to 14.1.4

- BIG-IP versions 13.1.0 to 13.1.4

- BIG-IP versions 12.1.0 to 12.1.6

- BIG-IP versions 11.6.1 to 11.6.5

F5 ha introducido correcciones en v17.0.0, v16.1.2.2, v15.1.5.1, v14.1.4.6 y v13.1.5. Las ramas de 12.x y 11.x no recibirán un parche. Además, el aviso aclara que la gestión centralizada Big-IQ, F5OS-A, F5OS-C y SDC de tráfico no se ven afectadas por CVE-2022-1388. Aquí hay una simple prueba de concepto y un chequeador de la vulnerabilidad.

F5 ha proporcionado las siguientes tres mitigaciones efectivas que pueden usarse temporalmente para aquellos que no pueden aplicar las actualizaciones de seguridad de inmediato.

- Bloquear todos los accesos a la interfaz REST iControl de BIG-IP a través de direcciones IP propias.

- Restringir el acceso solo a usuarios y dispositivos de confianza a través de la interfaz de administración.

- Modificar la configuración HTTPd de BIG-IP.

F5 proporcionó todos los detalles sobre cómo hacer lo anterior en el aviso, pero algunos métodos, como bloquear el acceso por completo, pueden afectar los servicios, incluida la interrupción de las configuraciones de alta disponibilidad (HA). Como tal, aplicar las actualizaciones de seguridad sigue siendo el camino recomendado a seguir, si es posible.

Finalmente, F5 ha publicado un aviso más genérico para cubrir un conjunto adicional de 17 vulnerabilidadesde alta gravedad descubiertas y corregidas en BIG-IP.

Más de 16.000 dispositivos BIG-IP expuestos

Con los dispositivos F5 BIG-IP comúnmente utilizados en la empresa, esta vulnerabilidad presenta un riesgo significativo para permitir que los actores de amenazas obtengan acceso inicial a las redes corporativas.

Para empeorar las cosas, en lugar de que la empresa proteja adecuadamente los dispositivos BIG-IP, el investigador de seguridad Nate Warfield ha visto que la cantidad de dispositivos expuestos públicamente ha aumentado significativamente desde 2020.

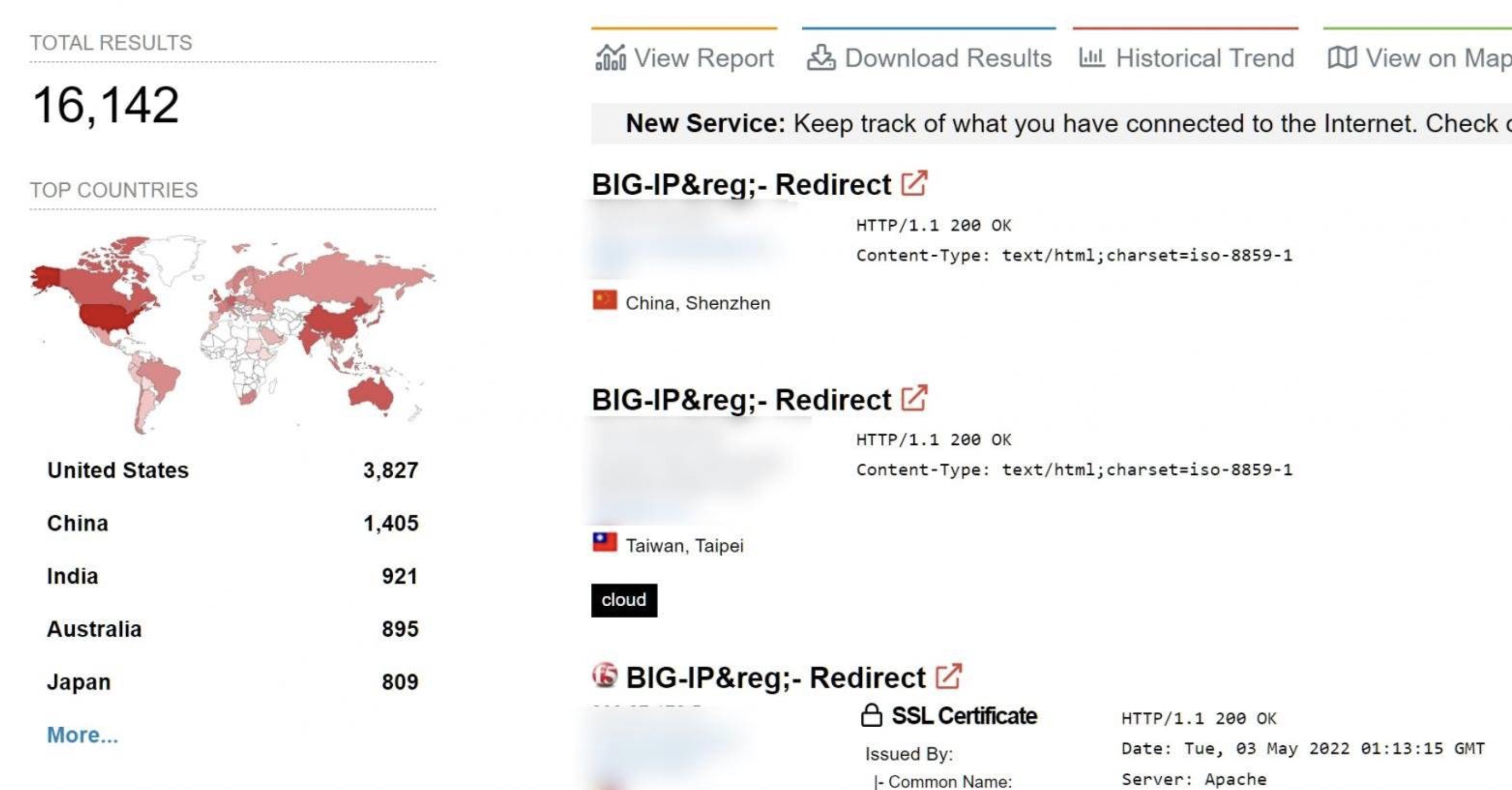

Usando la consulta compartida por Warfield, Shodan muestra que actualmente hay 16.142 dispositivos Big-IP F5 expuestos públicamente a Internet. La mayoría de estos dispositivos se encuentran en los Estados Unidos, seguidos por China, India, Australia y Japón.

Los investigadores de seguridad ya han comenzado a reducir la ubicación de la vulnerabilidad, y no sería sorprendente ver a los actores de amenaza comenzar a escanear para dispositivos vulnerables en breve.

Por lo tanto, los administradores de la red deben parchear estos dispositivos lo antes posible o al menos aplicar las mitigaciones suministradas.

Fuente: https://blog.segu-info.com.ar/2022/05/vulnerabilidad-critica-9810-en-f5.html