Un nuevo error sin parche podría permitir a los atacantes robar dinero de los usuarios de PayPal que permitiría a los atacantes engañar a las vÍctimas para que completen transacciones dirigidas por el atacante sin ellos saberlo.

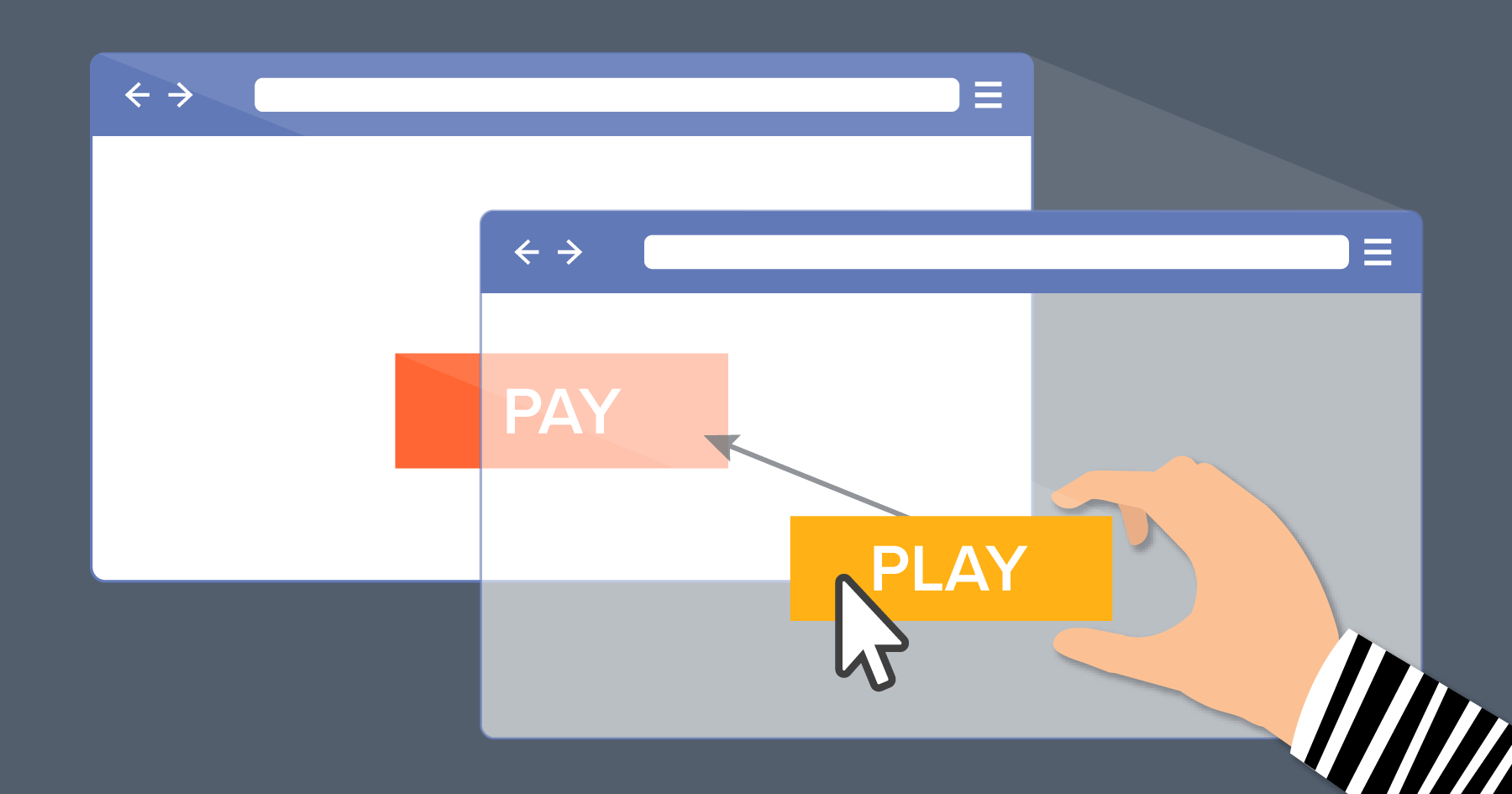

El secuestro de clics (clickjacking), se refiere a una técnica usada por los atacantes en la que se engaña a un usuario para que haga clic en una página invisible o un elemento HTML en la parte superior de la página visible, elementos que aparentemente son inofensivos de una página web, como por ejemplo enlaces o botones, haciéndoles creer que están haciendo clic en la página legítima, cuando en realidad están haciendo clic en el elemento falso superpuesto.

El objetivo de este tipo de técnica es controlar los PCs de otras personas, así como la redirección de usuarios a contenidos de pago o webs fraudulentas, descarga de malware o divulgar información confidencial.

Por lo tanto, el atacante está obteniendo esos clics destinados a la página legítima y los envía a otra página, probablemente propiedad de otra aplicación, dominio o ambos.

Esto significa que un atacante podría incrustar el punto final antes mencionado dentro de otro, una vez iniciada la sesión en el navegador por la víctima. Sin saberlo, ésta transferirá fondos a una cuenta de PayPal que esta siendo controlada por el atacante con solo hacer clic en un botón.

Lo que es aún más preocupante, el ataque podría haber tenido consecuencias desastrosas en los portales en línea que se integran con PayPal para pagar, permitiendo al actor malicioso recibir las transaciones de las cuentas de PayPal de los usuarios.

Hay servicios en línea que permiten a los usuarios agregar saldo a su cuenta mediante PayPal. Pudiendo usar la misma vulnerabilidad y obligar al usuario a añadir dinero en la cuenta del delincuente, o poder explotar este error y dejar que la víctima cree/pague una cuenta de Netflix por el atacante.

Fuente: