Zimbra ha lanzado actualizaciones de seguridad para resolver una vulnerabilidad crítica de día cero que está siendo explotada activamente en su suite de colaboración empresarial Zimbra Collaboration (ZCS).

El fallo de seguridad, al que se le ha asignado el identificador CVE-2022-41352, es una vulnerabilidad 0-day que afecta a un componente de la suite Zimbra llamado Amavis (un escáner de malware utilizado en los servidores de correo de Unix), y más específicamente a la utilidad cpioque utiliza para extraer archivos. La puntuación CVSS, que indica la gravedad de este error de seguridad, es de 9.8 sobre 10.

La explotación de la vulnerabilidad podría permitir la carga de archivos arbitrarios debido a la carencia de cpio para manejar de forma segura los archivos que no son de confianza y conducir a un acceso incorrecto a cualquier otra cuenta de usuario.

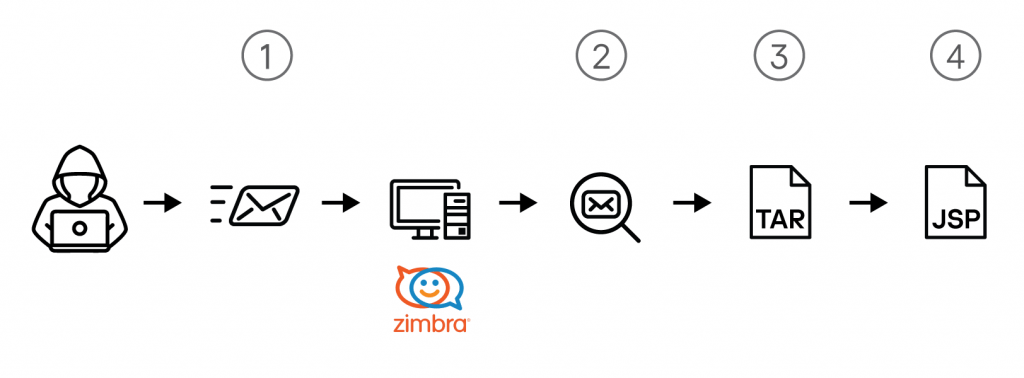

Aprovechando esta vulnerabilidad, un atacante podría introducir una shell en la raíz web y lograr la ejecución remota de código. Para explotarla, únicamente sería necesario enviar un correo electrónico con un archivo adjunto .TAR, .CPIO o .RPM especialmente diseñado. Cuando Amavis inspecciona los adjuntos, utiliza cpio para extraer el archivo y esto desencadenaría el exploit.

Este problema parece tener su origen en la vulnerabilidad subyacente CVE-2015-1197 que se remonta a 2015 y que había sido solucionada. Sin embargo en distribuciones posteriores el parche fue revertido, según declaraciones de Flashpoint. Para poder ser explotada, esta vulnerabilidad necesitaría de una aplicación secundaria que utilice cpio para la extracción de archivos.

Por otro lado, la compañía de seguridad Kaspersky ha informado de que grupos desconocidos se han estado aprovechando activamente de esta vulnerabilidad crítica. Los ataques se desarrollaron en dos oleadas; la primera a principios de septiembre estuvo dirigida principalmente a entidades gubernamentales de Asia. La segunda oleada de ataques fue realizadaa finales de septiembre, con un alcance mucho mayor destinado a todos los servidores vulnerables (gubernamentales, telecomunicaciones, TI, etc) ubicados en países de Asia Central.

El 7 de octubre se agregó una prueba de concepto (PoC) para esta vulnerabilidad en Metasploit, abriendo la veda para para la explotación masiva incluso por parte de atacantes poco avanzados.

Al respecto, la compañía de respuesta a incidentes Volexity ha identificado aproximadamente 1.600 servidores Zimbra que probablemente se encuentren comprometidos como resultado de esta vulnerabilidad.

Los parches de seguridad están disponibles en las siguientes versiones:

* Zimbra 9.0.0 Parche 27

* Zimbra 8.8.15 Parche 34

Además de aplicar los parches anteriores, se recomienda a los administradores y propietarios de servidores Zimbra la comprobación de indicadores de compromiso (IOC). A continuación se exponen ubicaciones conocidas para webshells implementados por actores malintencionados que actualmente aprovechan la vulnerabilidad CVE-2022-41352:

/opt/zimbra/jetty/webapps/zimbra/public/.error.jsp

/opt/zimbra/jetty/webapps/zimbra/public/ResourcesVerificaton.jsp

/opt/zimbra/jetty/webapps/zimbra/public/ResourceVerificaton.jsp

/opt/zimbra/jetty/webapps/zimbra/public/ZimletCore.jsp

/opt/zimbra/jetty/webapps/zimbra/public/searchx.jsp

/opt/zimbra/jetty/webapps/zimbra/public/seachx.jsp

Cabe destacar que el exploit de Metasploit utiliza una cadena de entre 4 y 10 caracteres aleatorios para el nombre de la webshell JSP:

/opt/zimbra/jetty_base/webapps/zimbra/[4-10 caracteres aletorios].jsp

Es importante considerar que la eliminación del archivo .JSP no es suficiente. El atacante podría haber accedido a ficheros de configuración, contraseñas utilizadas en cuentas de administración y servicio, información confidencial, desplegado y ocultado otras puertas traseras, etc.