Una clave de seguridad robada a Microsoft puede haber permitido a espías respaldados por Beijing acceder a mucho más que cuentas de correo electrónico de Outlook y Exchange Online de Organismos nacionales.

Microsoft y CISA revelaron recientemente un incidente de seguridad que afectó a varios clientes de Exchange Online y Outlook.com. Según Microsoft, este incidente se debió a que un actor de amenazas atribuido a China, Storm-0558, adquirió una clave de cifrado privada (clave MSA) y la usó para falsificar tokens de acceso para Outlook Web Access (OWA) y Outlook.com. Además, el actor de amenazas supuestamente explotó dos problemas de seguridad en el proceso de verificación de tokens de Microsoft.

Microsoft reveló el ataque el 11 de julio. En ese momento, y en una actualización del 14 de julio, dijo que los espías usaban tokens de autenticación falsificados para acceder a las cuentas de correo electrónico de las agencias gubernamentales con fines de espionaje.

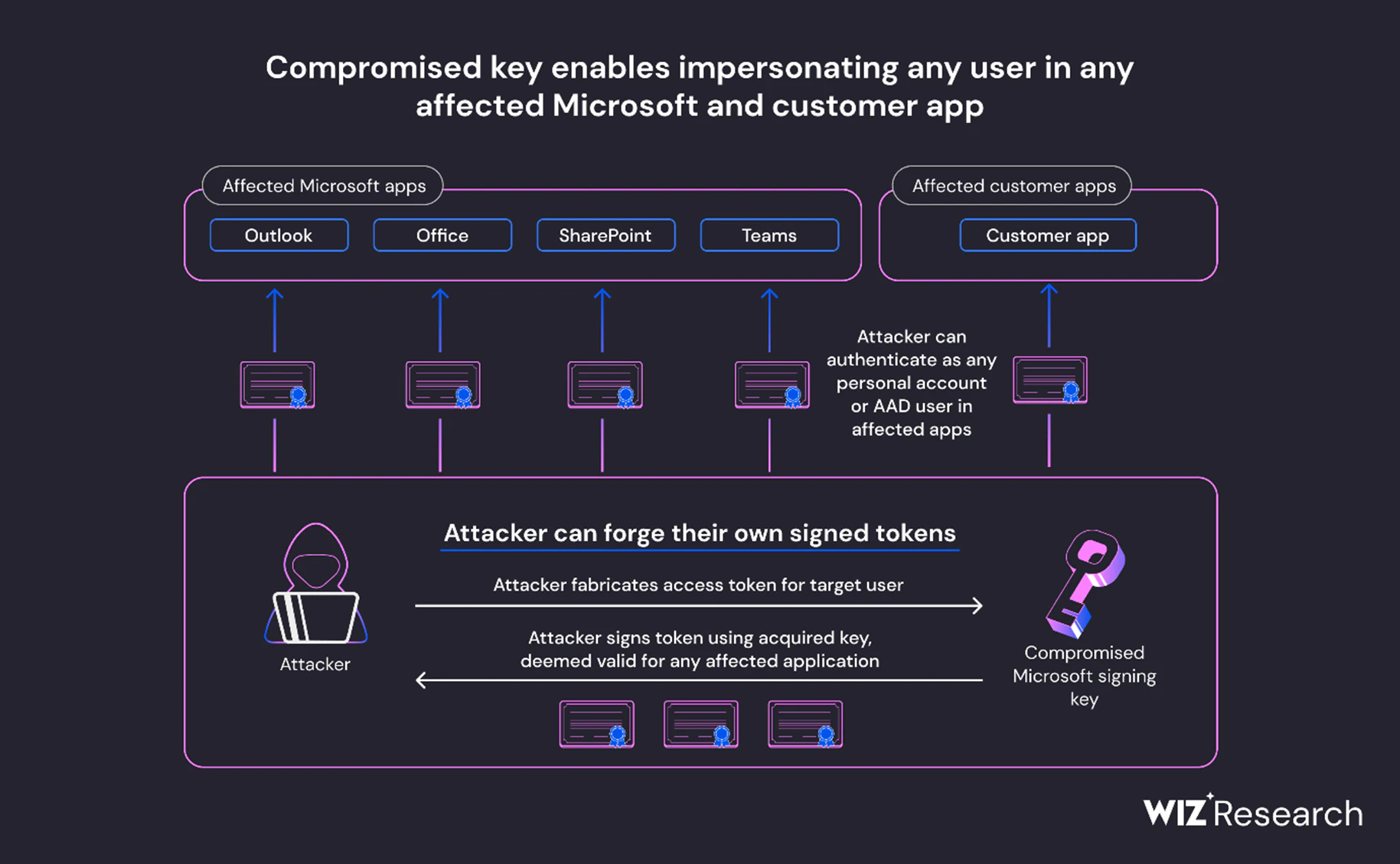

Por increíble que parezca, y realmente merece una cobertura más amplia, alguien de alguna manera obtuvo una de las claves criptográficas privadas internas de Microsoft que se utiliza para firmar digitalmente tokens de acceso para sus servicios en línea. Con esa clave, los espías pudieron crear tokens para otorgarles acceso a los sistemas de correo electrónico de los clientes de Microsoft y, lo que es más importante, firmar esos tokens de acceso para que pareciera que se emitieron legítimamente por Microsoft.

Con esos “tokens dorados” en la mano, los espías, que se cree que tienen su sede en China, pudieron iniciar sesión en las cuentas de correo electrónico en la nube de Microsoft utilizadas por los funcionarios del gobierno de EE.UU., incluida la secretaria de Comercio de EE.UU., Gina Raimondo. El ataque fue detectado por una agencia del gobierno federal, que dio la alarma.

Microsoft todavía, según nuestro leal saber y entender, no sabe cómo se obtuvo esta clave de firma privada increíblemente poderosa pero la revocó inmediatamente.

Aquí hay algunos enlaces rápidos:

- El análisis de Microsoft del espionaje, como lo expresó, falsificó tokens de acceso firmados por su clave MSA. Microsoft apodó a los espías Storm-0558.

- El gobierno de EE.UU. se apoya en Redmond para que los registros de seguridad en la nube estén disponibles de forma gratuita a raíz de este fiasco.

Ahora resulta que la clave privada “era más poderosa de lo que parecía”, según Shir Tamari, jefe de investigación de Wiz, un equipo de seguridad de la información fundado por ex-ingenieros de seguridad en la nube de Microsoft. Se ¡dice que la clave privada podría haberse utilizado potencialmente para acceder a mucho más que las cuentas de Outlook y Exchange Online de las personas, aunque Microsoft ha rechazado esa afirmación.

“Nuestros investigadores concluyeron que la clave MSA comprometida podría haber permitido al actor de amenazas falsificar tokens de acceso para múltiples tipos de aplicaciones de Azure Active Directory”, explicó Tamari el viernes. Esto incluye aplicaciones de Microsoft que usan tokens de acceso OpenID v2.0 para la autenticación de cuentas, como Outlook, SharePoint, OneDrive y Teams.

Además, según Wiz, abarca las propias aplicaciones de los clientes que admiten la funcionalidad “iniciar sesión con Microsoft”, además de las aplicaciones multi-inquilino configuradas para usar las claves “comunes” v2.0 en lugar del de “organizaciones”. Las aplicaciones que utilizan OpenID v1.0 siguen siendo seguras.

Aún así, aunque Microsoft revocó la clave de cifrado comprometida y publicó una lista de indicadores de compromiso para aquellos que se preguntan si Storm-0558 también los golpeó. Los investigadores de Wiz dijeron que puede ser difícil para los clientes de Redmond saber si los malhechores usaron tokens falsificados para robar datos de sus aplicaciones. Tamari culpó de esto a la falta de registros relacionados con la verificación de tokens.

Y da la casualidad de que Redmond cedió y acordó brindar a todos los clientes acceso gratuito a los registros de seguridad en la nube, un servicio generalmente reservado para clientes premium, pero no hasta septiembre.

Cuando se le preguntó acerca de las conclusiones de Wiz, y si en el ataque se pudo haber accedido a algo más que cuentas de correo electrónico, un portavoz de Microsoft le dijo a The Register:

Muchas de las afirmaciones hechas son especulativas y no están basadas en evidencia. Recomendamos que los clientes revisen nuestros blogs, específicamente nuestro blog de Microsoft Threat Intelligence, para obtener más información sobre este incidente e investigar sus propios entornos utilizando los Indicadores de Compromiso (IoC) que hemos hecho públicos.

Según un informe del jueves en el Wall Street Journal, los espias también accedieron a las bandejas de entrada del embajador de Estados Unidos en China, Nicholas Burns, y Daniel Kritenbrink, el subsecretario de Estado para Asia Oriental.

Todavía no está claro cómo los espías obtuvieron la clave de cifrado privada en primer lugar.

Según el equipo de seguridad de Wiz, el equipo con sede en China parece haber obtenido una de las varias claves utilizadas para verificar los tokens de acceso de Azure Active Directory (AAD), lo que les permite firmar como Microsoft cualquier token de acceso OpenID v2.0 para cuentas personales junto con aplicaciones AAD de cuentas personales y multi-inquilino.

Si bien Microsoft extrajo la clave comprometida, lo que significa que ya no se puede usar para falsificar tokens y acceder a las aplicaciones AAD, existe la posibilidad de que durante las sesiones previamente establecidas, los atacantes hayan usado este acceso para implementar puertas traseras o establecer la persistencia.

“Un ejemplo notable de esto es cómo, antes de la mitigación de Microsoft, Storm-0558 emitió tokens de acceso válidos de Exchange Online falsificando tokens de acceso para Outlook Web Access (OWA)”, escribió Tamari.

Además, las aplicaciones que usan almacenes de certificados locales o claves en caché aún pueden confiar en la clave comprometida y, por lo tanto, ser vulnerables a los ataques. Debido a esto, tanto Wiz como Microsoft recomiendan actualizar esos silos al menos una vez al día.

Fuente: https://blog.segu-info.com.ar/2023/07/la-clave-robada-microsoft-puede-haber.html