Los investigadores de ciberseguridad se deshicieron de otra instancia de malware de Android oculto bajo la apariencia de aplicaciones legítimas para suscribir sigilosamente a los usuarios desprevenidos a servicios premium sin su conocimiento.

En un informe publicado hoy por la investigación de Check Point, el malware, infamemente llamado Joker (o Pan), ha encontrado otro truco para evitar las protecciones de Google Play Store: ofuscar el ejecutable DEX malicioso dentro de la aplicación como cadenas codificadas Base64, que luego se decodifican y cargado en el dispositivo comprometido.

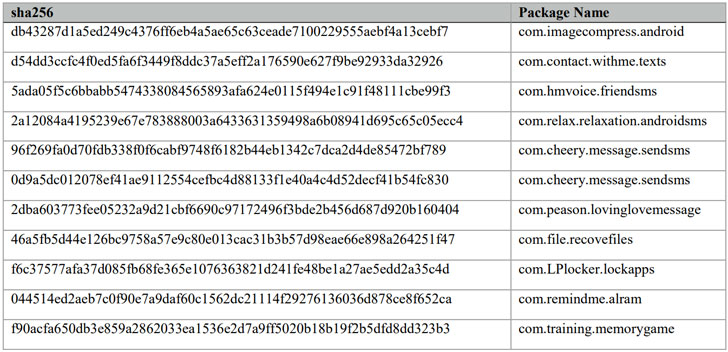

Tras la divulgación responsable por parte de los investigadores de Check Point, Google eliminó las 11 aplicaciones ( lista y hashes aquí ) en cuestión de Play Store el 30 de abril de 2020.

“El malware Joker es difícil de detectar, a pesar de la inversión de Google en agregar protecciones de Play Store”, dijo Aviran Hazum de Check Point , quien identificó el nuevo modus operandi del malware Joker. “Aunque Google eliminó las aplicaciones maliciosas de Play Store, podemos esperar que Joker se adapte nuevamente”.

Joker: una familia de fraude de facturación a gran escala

Descubierto por primera vez en 2017, Joker es uno de los tipos más frecuentes de malware de Android, conocido por perpetrar fraude de facturación y sus capacidades de software espía, incluido el robo de mensajes SMS, listas de contactos e información del dispositivo.

Las campañas que involucraron a Joker ganaron más terreno el año pasado, con una serie de aplicaciones de Android infectadas con malware descubiertas por CSIS Security Group , Trend Micro , Dr.Web y Kaspersky , encontrando repetidamente formas únicas de explotar brechas en las comprobaciones de seguridad de Play Store .

Para enmascarar su verdadera naturaleza, los autores de malware detrás de la operación a gran escala han recurrido a una variedad de métodos: cifrado para ocultar cadenas de motores de análisis, revisiones falsas para atraer a los usuarios a descargar las aplicaciones y una técnica llamada versionado, que se refiere a subir una versión limpia de la aplicación a Play Store para generar confianza entre los usuarios y luego agregar sigilosamente código malicioso en una etapa posterior a través de actualizaciones de la aplicación.

“A medida que Play Store ha introducido nuevas políticas y Google Play Protect ha ampliado las defensas, las aplicaciones Bread se vieron obligadas a iterar continuamente para buscar vacíos”, dijo el Equipo de Seguridad y Privacidad de Android a principios de este año. “En algún momento han utilizado casi todas las técnicas de ocultación y ofuscación bajo el sol en un intento de pasar desapercibidas”.

A partir de enero de 2020, Google ha eliminado más de 1.700 aplicaciones enviadas a Play Store en los últimos tres años que habían sido infectadas con el malware.

Uso del manifiesto de Android para ocultar el archivo DEX malicioso

La nueva variante detectada por Check Point tiene el mismo objetivo, pero lo logra aprovechando el archivo de manifiesto de la aplicación , que utiliza para cargar un archivo DEX codificado en Base64.

Una segunda versión “intermedia” identificada por Check Point emplea una técnica similar de ocultar el archivo .dex como cadenas Base64 pero las agrega como una clase interna en la aplicación principal y la carga a través de API de reflexión .

“Para lograr la capacidad de suscribir a los usuarios a servicios premium sin su conocimiento o consentimiento, el Joker utilizó dos componentes principales: el oyente de notificaciones como parte de la aplicación original y un archivo dex dinámico cargado desde el servidor de C&C para realizar el registro “, Hazum señaló en su análisis.

Además, la variante viene equipada con una nueva característica que permite al actor de amenazas emitir de forma remota un código de estado “falso” de un servidor de C&C bajo su control para suspender la actividad maliciosa.

En todo caso, el último esquema de Joker representa una amenaza menos crítica que un recordatorio de cómo el malware de Android evoluciona continuamente y debe protegerse continuamente.

Para los usuarios que han instalado alguna de las aplicaciones infectadas, vale la pena revisar su historial móvil y de transacciones para ver si hay pagos sospechosos que no reconocen. Además, asegúrese de analizar cuidadosamente sus permisos para cada aplicación instalada en su dispositivo Android.