El martes de parches de agosto de Microsoft incluye actualizaciones de seguridad para 107 vulnerabilidades, incluyendo una vulnerabilidad Zero-Day divulgada públicamente en Windows Kerberos.

Estos parches también corrigen trece vulnerabilidades “críticas”: nueve de ellas son de ejecución remota de código, tres de divulgación de información y una de elevación de privilegios. El número de errores en cada categoría de vulnerabilidad se detalla a continuación:

- 44 Vulnerabilidades de Elevación de Privilegios

- 35 Vulnerabilidades de Ejecución Remota de Código

- 18 Vulnerabilidades de Divulgación de Información

- 4 Vulnerabilidades de Denegación de Servicio

- 9 Vulnerabilidades de Suplantación de Identidad

El número de vulnerabilidades no incluye los errores de Mariner, Azure y Microsoft Edge corregidos a principios de este mes.

Para obtener más información sobre las actualizaciones no relacionadas con la seguridad, puede consultar los artículos dedicados a las actualizaciones acumulativas KB5063878 y KB5063875 de Windows 11 y la actualización acumulativa KB5063709 de Windows 10.

El Zero-Day divulgado públicamente pertenece a Microsoft SQL Server.

Algunas de las vulnerabilidades críticas destacadas que Redmond corrigió este mes son:

- CVE-2025-53767 (CVSS: 10.0): Vulnerabilidad de elevación de privilegios en Azure OpenAI

- CVE-2025-53766 (CVSS: 9.8): Vulnerabilidad de ejecución remota de código en GDI+

- CVE-2025-50165 (CVSS: 9.8): Vulnerabilidad de ejecución remota de código en el componente gráfico de Windows

- CVE-2025-53792 (CVSS: 9.1): Vulnerabilidad de elevación de privilegios en Azure Portal

- CVE-2025-53787 (CVSS: 8.2): Vulnerabilidad de divulgación de información en Microsoft 365 Copilot BizChat

- CVE-2025-50177 (CVSS: 8.1): Vulnerabilidad de ejecución remota de código en Microsoft Message Queue Server (MSMQ)

- CVE-2025-50176 (CVSS: 7.8): Vulnerabilidad de ejecución remota de código en el kernel de gráficos DirectX

La actualización incluye el tan esperado parche para CVE-2025-53786, una vulnerabilidad que permite a un atacante acceder directamente desde un servidor Microsoft Exchange Server comprometido al entorno de nube de una organización, lo que podría permitirle obtener el control de Exchange Online y otros servicios conectados de Microsoft Office 365. Microsoft advirtió por primera vez sobre este error el 6 de agosto, indicando que afecta a Exchange Server 2016 y Exchange Server 2019, así como a su versión insignia, Exchange Server Subscription Edition.

Algunas de las vulnerabilidades críticas abordadas este mes con la mayor gravedad (puntuaciones CVSS entre 8.0 y 9.9) incluyen un error de ejecución remota de código en el componente GDI+ de Windows que gestiona la representación gráfica (CVE-2025-53766 – CVSS 9.8) y CVE-2025-50165 (CVSS 9.8), otra vulnerabilidad de representación gráfica. Otro parche crítico involucra CVE-2025-53733 (8.4), una vulnerabilidad en Microsoft Word que puede explotarse sin interacción del usuario y activarse a través del Panel de vista previa.

La vulnerabilidad de elevación de privilegios en Windows Kerberos, identificada como CVE-2025-53779 (CVSS 7.2), permite a un atacante autenticado obtener privilegios de administrador de dominio. “El cruce de rutas relativas en Windows Kerberos permite a un atacante autorizado elevar privilegios en una red”, explica Microsoft. El descubrimiento pertenece a Akamai y se puede leer un informe técnico.

Cabe mencionar que el problema fue detallado públicamente en mayo de 2025 por la empresa de infraestructura y seguridad web, bajo el nombre en clave BadSuccessor. Esta novedosa técnica permite a un atacante con privilegios suficientes comprometer un dominio de Active Directory (AD) mediante el uso indebido de objetos de cuentas de servicio administradas delegadas (dMSA). Microsoft afirma que un atacante necesitaría tener acceso elevado a los siguientes atributos de la dMSA para explotar la falla:

- msds-groupMSAMembership: Este atributo permite al usuario utilizar la dMSA.

- msds-ManagedAccountPrecededByLink: El atacante necesita acceso de escritura a este atributo, lo que le permite especificar un usuario en nombre del cual la dMSA puede actuar.

Un último error crítico abordado este mes merece atención: CVE-2025-53778 (CVSS 8.8), un error en Windows NTLM, una función esencial de cómo los sistemas Windows gestionan la autenticación de red. Según Microsoft, la vulnerabilidad podría permitir que un atacante con acceso de red de bajo nivel y privilegios de usuario básicos explote NTLM y obtenga acceso a nivel de SYSTEM. Microsoft considera la explotación de este error como “más probable”, aunque no hay evidencia de que la vulnerabilidad se esté explotando por el momento.

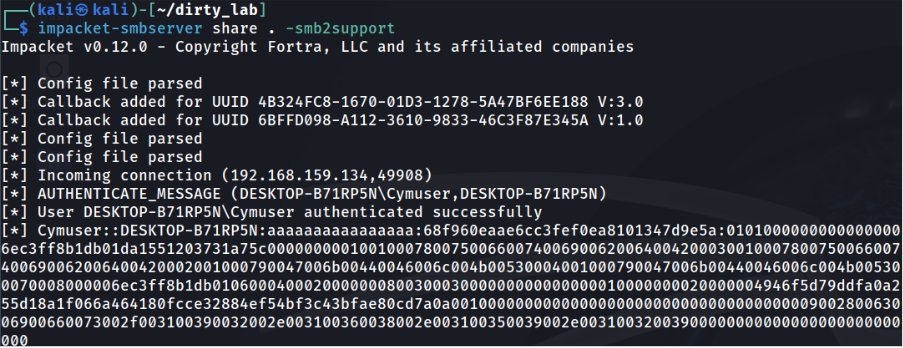

Otra vulnerabilidad importante es CVE-2025-50154 (CVSS: 6,5), una vulnerabilidad de suplantación de hashes NTLM Zero Click que, en realidad, es una evasión de un error similar (CVE-2025-24054, CVSS: 6,5) que Microsoft detectó en marzo de 2025. “La vulnerabilidad original demostró cómo solicitudes especialmente diseñadas podían activar la autenticación NTLM y exponer credenciales confidenciales”, declaró Ruben Enkaoua, investigador de Cymulate.

“Esta nueva vulnerabilidad […] permite a un atacante extraer hashes NTLM sin interacción del usuario, incluso en sistemas con parches completos. Al explotar una sutil brecha en la mitigación, un atacante puede activar solicitudes de autenticación NTLM automáticamente, lo que permite el descifrado sin conexión o ataques de retransmisión para obtener acceso no autorizado”.

Otros proveedores publicaron actualizaciones o avisos en agosto de 2025

- 7-Zip

- Adobe

- Amazon Web Services

- AMD

- AMI

- Apple

- Arm

- ASUS

- Atlassian

- Autodesk

- Axis Communications

- Bosch

- Broadcom (incluye VMware)

- Check Point

- Cisco

- CODESYS

- D-Link

- Dell

- Drupal

- Elastic

- Emerson

- F5

- Fortinet

- Fortra

- Foxit Software

- FUJIFILM

- Fujitsu

- Gigabyte

- GitLab

- Google Android y Pixel

- Google Chrome

- Google Cloud

- Google Wear OS

- HMS Networks

- HP

- HP Enterprise (incluye Aruba Networking)

- Huawei

- IBM

- Intel

- Ivanti

- Juniper Networks

- Lenovo

- Linux: AlmaLinux, Alpine Linux, Amazon Linux, Arch Linux, Debian, Gentoo, Oracle Linux, Mageia, Red Hat, Rocky Linux,SUSE, y Ubuntu

- MediaTek

- Mitel

- Mitsubishi Electric

- Moxa

- Mozilla Firefox, Firefox ESR, and Thunderbird

- NVIDIA

- Palo Alto Networks

- Qualcomm

- Rockwell Automation

- Salesforce

- Samsung

- SAP

- Schneider Electric

- ServiceNow

- Siemens

- SolarWinds

- SonicWall

- Sophos

- Splunk

- Spring Framework

- Supermicro

- Synology

- TP-Link

- Trend Micro

- WinRAR

- Xerox

- Zimbra

- Zoom

- Zyxel